La sauvegarde est le dernier rempart de votre infrastructure. Pourtant, de nombreux administrateurs Proxmox VE se contentent de snapshots locaux ou de scripts maison fragiles. L'incendie du datacenter OVH SBG2 en mars 2021 a rappelé brutalement qu'un backup situé dans le même datacenter que la production n'en est pas un. Ce guide pas-à-pas vous accompagne de la sauvegarde locale avec Proxmox Backup Server (PBS) jusqu'à l'externalisation géographique, en passant par la réplication et les bonnes pratiques de vérification. Objectif : une stratégie conforme à la règle 3-2-1 en moins d'une heure.

Prérequis

Avant de commencer, assurez-vous de disposer des éléments suivants :

- Proxmox VE 7.x ou 8.x à jour (les exemples de ce guide utilisent PVE 8.2+)

- Proxmox Backup Server 3.x installé sur une machine dédiée ou une VM séparée (ne jamais héberger PBS sur le même nœud que la production)

- Un volume de stockage dédié pour le datastore PBS (ZFS recommandé pour l'intégrité des données)

- Bande passante réseau : 1 Gbps minimum entre PVE et PBS local, connexion internet stable pour l'externalisation

- Accès administrateur à l'interface web de Proxmox VE et de PBS

Conseil : Si vous ne disposez pas encore de PBS, vous pouvez télécharger l'ISO depuis le site officiel Proxmox. L'installation prend moins de 15 minutes sur un serveur dédié ou dans une VM.

Étape 1 : Sauvegarde locale avec PBS

La première étape consiste à configurer un Proxmox Backup Server local pour protéger vos VMs et conteneurs LXC. PBS offre une déduplication au niveau bloc (variable-length chunking) qui réduit considérablement l'espace de stockage nécessaire.

1.1 Créer un datastore sur PBS

Connectez-vous à l'interface web de PBS (https://votre-pbs:8007) et créez un datastore :

# Créer le point de montage ZFS (recommandé) zfs create -o mountpoint=/mnt/datastore/backups rpool/backups # Créer le datastore via CLI proxmox-backup-manager datastore create local-backups /mnt/datastore/backups # Vérifier la création proxmox-backup-manager datastore list

Vous pouvez également créer le datastore depuis l'interface web : Datastore > Add Datastore, en spécifiant le chemin du volume de stockage.

1.2 Configurer la rétention

PBS permet de définir des politiques de rétention granulaires. Voici une configuration type pour un usage en production :

| Paramètre | Valeur recommandée | Description |

|---|---|---|

keep-last | 3 | Les 3 derniers backups |

keep-daily | 7 | 1 backup par jour sur 7 jours |

keep-weekly | 4 | 1 backup par semaine sur 4 semaines |

keep-monthly | 6 | 1 backup par mois sur 6 mois |

keep-yearly | 1 | 1 backup par an |

# Appliquer la politique de rétention proxmox-backup-manager datastore update local-backups \ --keep-last 3 \ --keep-daily 7 \ --keep-weekly 4 \ --keep-monthly 6 \ --keep-yearly 1

1.3 Connecter Proxmox VE à PBS

Depuis l'interface Proxmox VE, ajoutez le serveur PBS comme stockage :

- Allez dans Datacenter > Storage > Add > Proxmox Backup Server

- Renseignez l'adresse IP de votre PBS, le port (par défaut 8007), et les identifiants

- Sélectionnez le datastore créé précédemment (

local-backups) - Cochez Encryption pour activer le chiffrement côté client AES-256-GCM

- Sauvegardez la clef de chiffrement dans un endroit sûr (gestionnaire de mots de passe, coffre-fort)

La clef de chiffrement est indispensable pour restaurer vos données. Sans elle, même l'opérateur du serveur PBS ne pourra pas accéder à vos sauvegardes. Conservez-la en lieu sûr, séparément de votre infrastructure.

1.4 Planifier les sauvegardes

Créez un job de sauvegarde automatique depuis PVE :

# Depuis l'interface web : Datacenter > Backup > Add # Ou via CLI : pvesh create /cluster/backup \ --id daily-backup \ --schedule "0 2 * * *" \ --storage pbs-local \ --mailnotification always \ --mailto admin@example.com \ --mode snapshot \ --all 1

Cette configuration lance une sauvegarde de toutes les VMs chaque nuit à 2h du matin en mode snapshot (sans arrêt des machines). Un email de notification est envoyé à chaque exécution.

Étape 2 : Réplication vers un second nœud

Proxmox VE intègre nativement un mécanisme de réplication qui copie les données des VMs vers un autre nœud du même cluster. Cette fonctionnalité utilise les snapshots ZFS pour une réplication incrémentale efficace.

2.1 Configurer la réplication PVE

# Créer un job de réplication pour la VM 100 vers le nœud pve-02 # Intervalle : toutes les 15 minutes pvesh create /nodes/pve-01/replication \ --id 100-0 \ --target pve-02 \ --schedule "*/15 * * * *" \ --type local # Vérifier le statut de réplication pvesh get /nodes/pve-01/replication

La réplication PVE est particulièrement utile pour la haute disponibilité : en cas de panne du nœud primaire, la VM peut être démarrée immédiatement sur le nœud secondaire avec une perte de données limitée au dernier intervalle de réplication (RPO de 15 minutes dans notre exemple).

Limitations importantes : La réplication PVE native fonctionne uniquement au sein d'un même cluster Proxmox et nécessite ZFS comme backend de stockage. Elle ne remplace pas une vraie sauvegarde externalisée : si le cluster entier est compromis (ransomware, erreur humaine), les réplicas le sont aussi.

2.2 Réplication vs Sauvegarde : comprendre la différence

Réplication

- - RPO faible (minutes)

- - Même cluster uniquement

- - Pas d'historique de versions

- - Vulnérabilité aux ransomwares

- - Idéal pour la HA

Sauvegarde PBS

- - RPO quotidien (heures)

- - Site distant possible

- - Historique avec rétention

- - Protection par chiffrement

- - Idéal pour le DR

Notre recommandation : utilisez les deux. La réplication pour la haute disponibilité intra-cluster, et PBS pour la sauvegarde avec historique et externalisation. Ces deux mécanismes sont complémentaires, pas concurrents.

Étape 3 : Externalisation vers un PBS distant

C'est l'étape critique qui transforme une simple sauvegarde locale en une véritable stratégie de protection des données. L'externalisation consiste à envoyer vos sauvegardes vers un PBS hébergé dans un datacenter géographiquement distant, hors de votre infrastructure. En cas de sinistre majeur (incendie, inondation, ransomware), vos données restent accessibles.

3.1 Ajouter un PBS distant comme remote

PBS permet de configurer des remotes (serveurs distants) et des sync jobs pour répliquer automatiquement les sauvegardes :

# Sur votre PBS local : ajouter le PBS distant comme remote proxmox-backup-manager remote add nimbus-remote \ --host pbs-remote.example.com \ --port 8007 \ --auth-id backup@pbs!sync-token \ --password <TOKEN_SECRET> # Créer un sync job pour répliquer le datastore proxmox-backup-manager sync-job create push-to-nimbus \ --remote nimbus-remote \ --remote-store remote-datastore \ --store local-backups \ --schedule "0 4 * * *" \ --remove-vanished true

Le sync job s'exécute chaque nuit à 4h (après la sauvegarde de 2h). Grâce à la déduplication PBS, seuls les blocs modifiés sont transférés, ce qui réduit considérablement la bande passante nécessaire.

3.2 Considérations réseau et bande passante

Estimation de bande passante :

- Backup initial (full) : Pour 1 To de données, prévoyez environ 8 heures à 300 Mbps. Ce premier transfert est le plus volumineux.

- Syncs incrémentaux quotidiens : Avec la déduplication PBS, le delta quotidien représente typiquement 1 à 5% du volume total, soit 10 à 50 Go pour 1 To.

- Connexion recommandée : 100 Mbps symétrique minimum pour un confort d'utilisation. PBS supporte la limitation de bande passante (

rate-in) pour ne pas saturer votre lien.

C'est ici que NimbusBackup entre en jeu

Plutôt que de gérer vous-même un second serveur PBS dans un datacenter distant, vous pouvez utiliser NimbusBackup comme destination d'externalisation. Nous hébergeons votre PBS distant dans des datacenters Equinix en région parisienne, sur notre propre infrastructure réseau BGP (AS206014). Pour aller plus loin, consultez notre stratégie 3-2-1 complète pour VMs Proxmox et le guide complet de l'infogérance serveur.

- PBS pré-configuré et prêt à l'emploi

- Chiffrement côté client AES-256 : nous n'avons jamais accès à vos données en clair

- Bande passante non facturée, connexion 10 Gbps au backbone

- Hébergement européen (français sur demande), conformité RGPD

Étape 4 : Vérification et tests de restauration

Une sauvegarde qui n'a jamais été testée n'est pas une sauvegarde. PBS intègre des mécanismes de vérification automatique que vous devez absolument activer.

4.1 Vérification d'intégrité (verify jobs)

Les verify jobs contrôlent l'intégrité de chaque chunk stocké en recalculant les checksums SHA-256 :

# Créer un job de vérification hebdomadaire proxmox-backup-manager verify-job create weekly-verify \ --store local-backups \ --schedule "0 6 * * 0" \ --ignore-verified true \ --outdated-after 30 # Lancer une vérification manuelle proxmox-backup-client verify --repository \ backup@pbs!token@pbs-server:local-backups

L'option ignore-verified évite de re-vérifier les chunks déjà contrôlés récemment, tandis que outdated-after force une re-vérification au bout de 30 jours.

4.2 Test de restauration

Planifiez un test de restauration complet au moins une fois par trimestre. Voici la procédure :

- Choisir une VM représentative de votre parc (base de données, application métier, etc.)

- Restaurer sur un nœud de test avec un VMID différent pour éviter tout conflit

- Vérifier le démarrage de la VM et le fonctionnement des services

- Tester l'accès aux données : intégrité de la base de données, fichiers applicatifs

- Documenter le résultat : temps de restauration (RTO réel), anomalies constatées

- Supprimer la VM de test une fois le test validé

# Restaurer la VM 100 depuis le dernier backup, avec un nouveau VMID 9100 qmrestore pbs:backup/vm/100/2026-02-19T02:00:05Z 9100 \ --storage local-zfs \ --unique true # Vérifier le statut de la VM restaurée qm status 9100

Documentez chaque test de restauration. En cas d'audit (NIS2, ISO 27001), ces preuves démontrent la fiabilité de votre stratégie de sauvegarde. Le « 0 » de la règle 3-2-1-1-0 signifie précisément : zéro erreur après vérification.

4.3 Monitoring et alertes

Configurez des notifications pour être alerté en cas d'échec :

- Notifications PBS : email ou webhook sur échec de backup, sync ou verify

- Notifications PVE : alertes intégrées dans le job de sauvegarde (

mailnotification always) - Supervision externe : intégrez PBS dans votre outil de monitoring (Zabbix, Prometheus) via l'API REST

Bonnes pratiques

Voici les recommandations essentielles pour une stratégie de sauvegarde Proxmox robuste :

Chiffrement AES-256-GCM systématique

Activez toujours le chiffrement côté client lors de l'ajout du stockage PBS dans PVE. Les données sont chiffrées avant de quitter votre serveur, ce qui garantit la confidentialité même en cas de compromission du serveur PBS. Conservez la clef de chiffrement dans un gestionnaire de secrets (Vault, KeePass, Bitwarden) et testez régulièrement que vous pouvez la retrouver.

Déduplication et garbage collection

PBS exécute automatiquement le garbage collection pour libérer l'espace des chunks orphelins. Vérifiez régulièrement le ratio de déduplication dans l'interface PBS (onglet Datastore > Summary). Un ratio typique se situe entre 2:1 et 10:1 selon la diversité de vos VMs. Plus vos VMs partagent des bases OS communes, meilleur sera le ratio.

Séparation des comptes et des privilèges

Créez un utilisateur ou un token API dédié pour chaque nœud PVE qui se connecte à PBS. Utilisez les ACL PBS pour limiter l'accès de chaque token au seul datastore nécessaire. Un attaquant compromettant un nœud PVE ne doit pas pouvoir supprimer les sauvegardes des autres nœuds.

Rétention adaptée à vos besoins métier

Adaptez la politique de rétention à vos obligations légales et à vos besoins opérationnels. Certains secteurs (santé, finance) exigent des rétentions de plusieurs années. N'hésitez pas à différencier les politiques entre VMs critiques et VMs de développement.

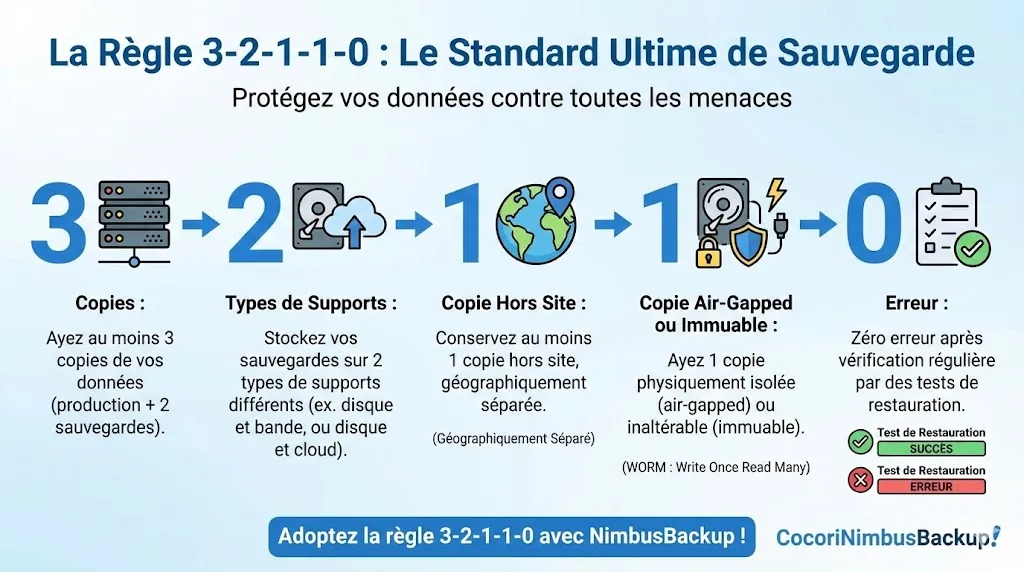

Règle 3-2-1 minimum

Maintenez au minimum 3 copies de vos données (production + PBS local + PBS distant), sur 2 types de supports différents (Meca production + disques PBS), dont 1 copie hors site (PBS externalisé). Pour une protection optimale contre les ransomwares, visez la règle 3-2-1-1-0 avec une copie air-gapped ou immuable.

Quelle offre NimbusBackup choisir ?

NimbusBackup propose 6 offres PBS hébergées en France, adaptées à tous les niveaux de protection. Toutes incluent le chiffrement côté client, la déduplication native et le support technique français.

* Tous les prix sont HT, par téraoctet et par mois. La déduplication PBS réduit significativement le volume réel stocké.

Conclusion

Mettre en place une stratégie de sauvegarde Proxmox robuste n'est pas complexe, mais demande de la méthode. En suivant les quatre étapes de ce guide, vous obtenez une protection conforme à la règle 3-2-1 :

- Sauvegarde locale PBS avec déduplication et chiffrement

- Réplication intra-cluster pour la haute disponibilité

- Externalisation vers un PBS distant (NimbusBackup ou votre propre infrastructure)

- Vérification et tests réguliers pour garantir la restaurabilité

L'investissement en temps est modeste : quelques heures pour la configuration initiale, puis une supervision automatisée au quotidien. Le coût d'une perte de données, en revanche, peut se chiffrer en dizaines voire centaines de milliers d'euros, sans parler de l'impact sur la réputation de votre entreprise.

N'attendez pas le prochain incident pour agir. Chaque jour sans sauvegarde externalisée est un jour où vos données sont en danger.

Sources et références

Protégez vos VMs Proxmox avec NimbusBackup

Sauvegarde externalisée, chiffrée et souveraine. Dès 12 EUR/To/mois.