Quand une entreprise externalise ses sauvegardes Proxmox, la tentation est grande de demander un accès root ou admin au Proxmox Backup Server distant. Après tout, c'est votre sauvegarde, vous voulez tout contrôler. Pourtant, c'est précisément là que réside le risque majeur.

Chez NimbusBackup, chaque client reçoit un compte de type backup — pas un accès administrateur. Ce n'est pas une limitation : c'est une décision architecturale de sécurité qui protège vos données même quand tout le reste a été compromis.

Le Backup as a Service (BaaS) repose sur un principe fondamental : la séparation totale entre celui qui produit les données et celui qui les protège.

1. Ségrégation forte : même compromis, vos backups survivent

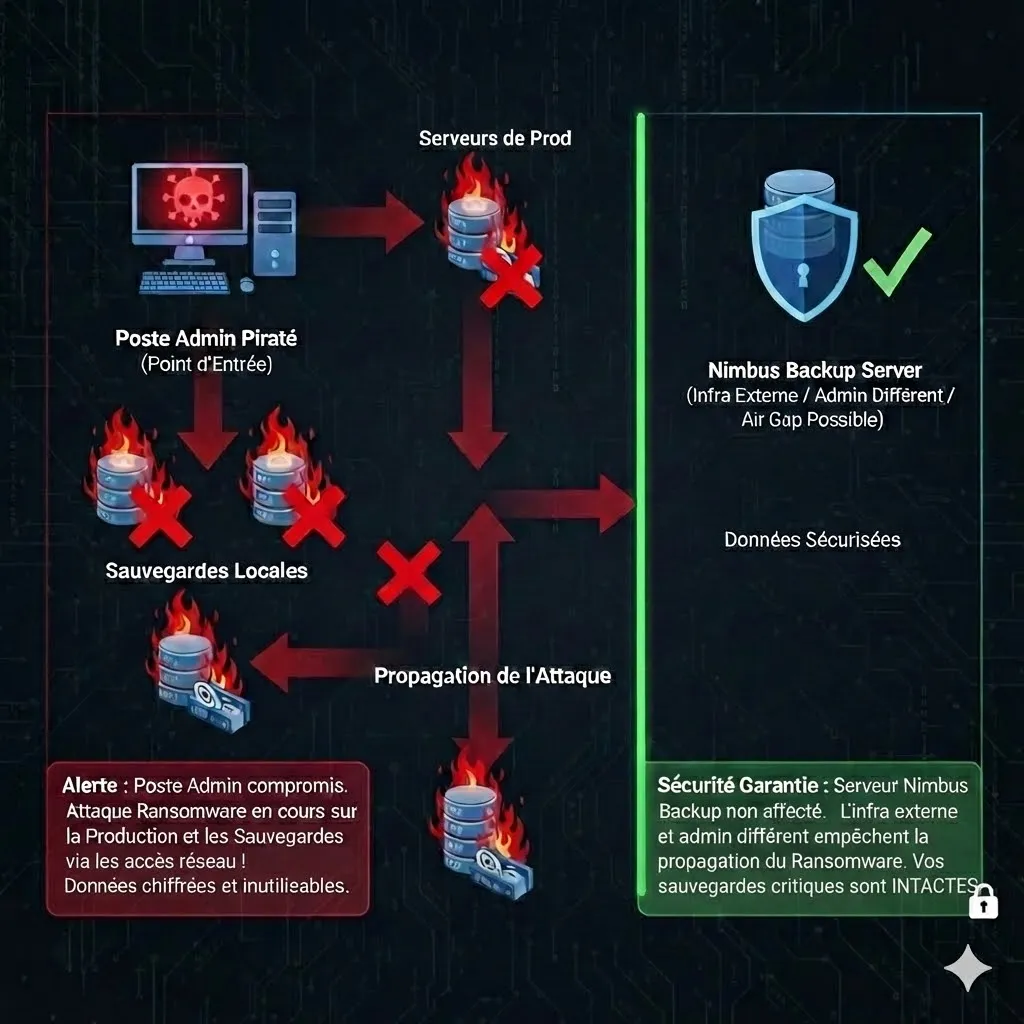

Le scénario catastrophe n'est plus théorique : un ransomware chiffre votre infrastructure, l'attaquant obtient les identifiants admin de vos serveurs Proxmox VE. S'il détient aussi les accès admin PBS, il peut supprimer vos sauvegardes avant de déclencher le chiffrement.

En 2025, 96% des attaques ransomware ciblent spécifiquement les sauvegardes (source : Veeam Data Protection Trends Report 2024). Le vecteur #1 : des identifiants admin partagés entre production et backup.

Avec un compte backup-only, même si l'attaquant compromet l'intégralité de votre SI — postes, serveurs, hyperviseurs, Active Directory — il ne peut pas :

Ce qu'un compte backup NE PEUT PAS faire

- Supprimer un datastore

- Modifier la politique de rétention

- Désactiver la vérification d'intégrité

- Créer/supprimer d'autres utilisateurs

- Accéder au système sous-jacent (SSH)

- Modifier la configuration réseau

Ce qu'un compte backup PEUT faire

- Envoyer des sauvegardes (push)

- Lister ses propres sauvegardes

- Restaurer ses propres sauvegardes

- Vérifier l'intégrité de ses snapshots

- Consulter les logs de ses opérations

Résultat : même en cas de compromission totale de votre infrastructure, vos sauvegardes restent intactes et restaurables. C'est la définition même du Backup as a Service.

2. Délégation totale : le prestataire reste autonome

Quand le client n'a qu'un compte backup, le prestataire BaaS conserve la maîtrise complète de l'infrastructure sous-jacente. Ce n'est pas un détail — c'est ce qui garantit la qualité de service.

Scénarios où l'autonomie est critique

Panne matérielle

Un disque tombe, le serveur doit être remplacé. Le prestataire migre les données, reconfigure le PBS, et le client n'a qu'à mettre à jour le fingerprint dans PVE. Zéro interruption de la chaîne de sauvegarde.

Upgrade de capacité

Le volume de sauvegardes croît. Le prestataire ajoute des disques, migre vers un serveur plus puissant ou redistribue la charge — en totale transparence pour le client.

Mise à jour de sécurité

Patch critique sur PBS ou sur l'OS sous-jacent. Le prestataire applique le correctif immédiatement, sans attendre la validation du client, sans risquer de casser sa configuration.

Si le client avait un accès admin, chaque intervention infrastructure nécessiterait une coordination, des fenêtres de maintenance négociées, et le risque qu'une configuration client bloque la migration.

3. Conformité NIS2 / ANSSI : zéro admin en commun

La directive européenne NIS2 (transposée en droit français en 2024) et les recommandations de l'ANSSI imposent des exigences strictes sur la ségrégation des accès aux systèmes critiques.

Exigences satisfaites par le modèle BaaS

« Gestion des accès et des actifs » — Aucun identifiant partagé entre production et sauvegarde

« Continuité des activités et gestion des sauvegardes » — Sauvegarde gérée par un tiers indépendant

Au moins 1 copie hors-site, 1 copie hors-ligne, 0 erreur de vérification — le BaaS couvre les 3

Chaque acteur ne dispose que des droits strictement nécessaires à sa fonction

Le point clé : en BaaS, il n'existe absolument aucun identifiant admin en commun entre votre infrastructure et celle de sauvegarde. Même un audit de conformité ne peut pas reprocher un partage de privilèges — il n'y en a tout simplement pas.

Lire notre guide complet NIS2 et sauvegardes4. Protection anti-ransomware renforcée

Les ransomwares modernes suivent un playbook en 3 étapes : (1) compromission initiale, (2) mouvement latéral pour localiser et détruire les sauvegardes, (3) chiffrement et demande de rançon. L'étape 2 est celle où la ségrégation des comptes BaaS fait la différence.

Sans BaaS (admin partagé)

- ✗L'attaquant trouve les credentials PBS dans la config PVE

- ✗Il se connecte en admin au PBS distant

- ✗Il supprime les datastores ou modifie la rétention à 0

- ✗Sauvegardes détruites avant le chiffrement

Avec BaaS (compte backup)

- ✓L'attaquant trouve les credentials backup dans PVE

- ✓Il peut lister les sauvegardes, mais pas les supprimer

- ✓La politique de rétention est hors de portée

- ✓Sauvegardes intactes, restauration possible

5. Principe du moindre privilège (PoLP)

Le Principle of Least Privilege est un fondamental de la sécurité informatique, bien au-delà de NIS2. Il stipule que chaque acteur (humain ou machine) ne doit disposer que des droits strictement nécessaires à l'exécution de sa tâche.

Pour une sauvegarde Proxmox externalisée, la tâche du client est simple : envoyer des sauvegardes et les restaurer en cas de besoin. Un compte backup suffit. Donner un accès admin pour cette tâche, c'est comme donner les clés du bâtiment entier pour accéder à un bureau.

Le PoLP n'est pas qu'une bonne pratique — c'est un prérequis pour la plupart des certifications (ISO 27001, SOC 2, HDS) et des polices de cyber-assurance.

6. Zéro risque de mauvaise manipulation

L'erreur humaine reste la première cause de perte de données. Un administrateur bien intentionné peut accidentellement :

- Supprimer un datastore en pensant être sur l'environnement de test

- Réduire la rétention de 30 à 3 jours par erreur de saisie

- Lancer un garbage collection au mauvais moment

- Modifier la configuration réseau et perdre la connectivité au PBS

Avec un compte backup, ces erreurs sont structurellement impossibles. Le client ne peut tout simplement pas accéder aux fonctions d'administration. La protection n'est pas basée sur la discipline — elle est basée sur l'architecture.

7. Cyber-assurance : un critère de couverture

Les assureurs cyber durcissent leurs conditions. Parmi les exigences qui reviennent systématiquement :

Séparation des identifiants entre production et sauvegarde

Sauvegarde hors-site gérée par un tiers indépendant

Tests de restauration documentés et réguliers

Immutabilité ou air-gap sur au moins une copie

Le modèle BaaS avec compte backup-only coche toutes ces cases nativement. En cas de sinistre, votre assureur ne pourra pas invoquer un manquement à la ségrégation des accès pour refuser l'indemnisation.

8. Traçabilité et audit trail

La séparation des comptes crée une frontière de responsabilité nette :

Responsabilité client

- Planification des jobs de backup

- Choix des VMs/CTs à sauvegarder

- Déclenchement des restaurations

Responsabilité prestataire BaaS

- Disponibilité de l'infrastructure

- Politique de rétention et garbage collection

- Vérification d'intégrité automatique

- Monitoring et alertes 24/7

Lors d'un audit (ISO 27001, NIS2, RGPD), cette séparation permet de démontrer clairement qui fait quoi, avec des logs distincts pour chaque périmètre. Pas de zone grise, pas de « mais c'est l'admin qui a fait ça ».

Passez au Backup as a Service avec NimbusBackup

PBS externalisé avec compte backup ségrégué, monitoring 24/7, support technique inclus. Dès 12 € HT/To/mois.

Comment fonctionne le BaaS NimbusBackup

Provisioning

Un datastore dédié est créé sur notre infrastructure PBS. Un compte backup (user@pbs) est généré avec les droits DatastoreBackup uniquement.

Configuration PVE

Le client ajoute le PBS distant dans Proxmox VE via Datacenter → Storage, avec le fingerprint et les credentials fournis.

Backup automatique

Les backup jobs sont configurés dans PVE. Les sauvegardes partent automatiquement vers le PBS NimbusBackup, chiffrées en transit (TLS) et au repos (AES-256).

Monitoring & alertes

NimbusBackup surveille l'infrastructure 24/7 : espace disque, état des jobs, intégrité des snapshots. Alertes automatiques en cas d'anomalie.

Offres BaaS NimbusBackup

Toutes nos offres incluent un compte backup ségrégué, le monitoring 24/7 et le support technique. Le choix dépend de votre niveau de protection souhaité :

Single Drive PBS

12€/To/moisBackup hors-site basique. Premier niveau de protection BaaS.

Double Drive PBS

19€/To/moisGéo-réplication sur 2 sites. Meilleur rapport protection/prix.

AirGapped Drive PBS

29€/To/moisIsolation physique anti-ransomware. Disques déconnectés du réseau.

Drive Bank PBS

49€/To/moisCoffre-fort bancaire. Sécurité physique maximale pour données critiques.

Questions fréquentes sur le Backup as a Service

Qu'est-ce que le Backup as a Service (BaaS) ?

Le Backup as a Service est un modèle où un prestataire spécialisé gère entièrement l'infrastructure de sauvegarde : serveurs, stockage, rétention, monitoring et restauration. Le client reçoit un compte de type « backup » (lecture/écriture de sauvegardes) et non un accès administrateur à l'infrastructure sous-jacente.

Pourquoi ne pas donner un accès admin PBS au client ?

Un accès admin permettrait de supprimer des datastores, modifier les politiques de rétention ou désactiver la vérification d'intégrité. En cas de compromission du SI client (ransomware, accès malveillant), l'attaquant hériterait de ces droits et pourrait purger les sauvegardes. Un compte backup ne peut qu'envoyer et restaurer des données.

Le BaaS est-il compatible avec la directive NIS2 ?

Oui, et c'est même recommandé. L'article 21 de NIS2 exige des mesures de sécurité incluant la gestion des accès et la ségrégation des privilèges. Le modèle BaaS avec compte backup-only satisfait nativement ces exigences car aucun identifiant en commun n'existe entre l'infrastructure de production et celle de sauvegarde.

Que se passe-t-il si le prestataire doit changer le serveur PBS ?

C'est justement l'un des avantages majeurs du BaaS. Puisque le client n'a qu'un compte backup et pas d'accès infrastructure, le prestataire peut remplacer, migrer ou upgrader le serveur sous-jacent (panne matérielle, évolution de capacité) en toute autonomie, sans impact côté client. Le fingerprint PBS change, mais la reconfiguration est transparente.

Backup as a Service vs sauvegarde autohébergée : quel coût ?

En auto-hébergé, il faut amortir le matériel (serveur, disques, onduleur), payer l'hébergement, gérer les mises à jour et le monitoring 24/7. Le BaaS mutualise ces coûts. Chez NimbusBackup, les offres PBS démarrent à 12 € HT/To/mois avec monitoring, alertes et support inclus.

Puis-je garder un PBS local en plus du BaaS ?

Absolument. C'est même la configuration recommandée dans une stratégie 3-2-1 : un PBS local pour les restaurations rapides, et un PBS externalisé en BaaS pour la protection hors-site. Les deux sont complémentaires.

Comment fonctionne la restauration en BaaS ?

Le client utilise son compte backup pour restaurer directement depuis Proxmox VE, exactement comme avec un PBS local. La restauration peut aussi être assistée par le prestataire en cas de sinistre majeur (PRA/DRP). Chez NimbusBackup, le support technique accompagne chaque restauration critique.

Le BaaS est-il accepté par les cyber-assurances ?

Oui. Les assureurs cyber exigent de plus en plus une séparation stricte entre les identifiants de production et ceux de sauvegarde. Le modèle BaaS avec compte backup-only, géré par un tiers, répond précisément à cette exigence et constitue souvent un critère favorable pour les conditions de couverture.