En 2025, les attaques par ransomware ont atteint un niveau sans précédent. Selon le rapport IBM Cost of a Data Breach 2024, le coût moyen d'une violation de données s'élève désormais à 4,45 millions de dollars selon IBM. Les entreprises françaises ne sont pas épargnées : hôpitaux, collectivités, PME industrielles... Aucun secteur n'échappe à cette menace. Face à cette réalité, la sauvegarde reste la dernière ligne de défense — mais encore faut-il qu'elle soit elle-même inattaquable. C'est précisément le rôle de la sauvegarde immuable.

Qu'est-ce qu'une sauvegarde immuable ?

Une sauvegarde immuable est une copie de données qui, une fois écrite, ne peut être ni modifiée, ni supprimée, ni chiffrée pendant une période de rétention définie. Ce concept repose sur le principe WORM : Write-Once-Read-Many (écriture unique, lectures multiples).

Concrètement, lorsqu'un backup est marqué comme immuable, même un administrateur disposant d'un accès root au système de stockage ne peut pas altérer les données. Cette garantie est fondamentale car les ransomwares modernes ciblent systématiquement les comptes à privilèges élevés.

Deux formes d'immutabilité :

Immutabilité logicielle

- - Object Lock (S3, MinIO)

- - Retention policies sur le datastore

- - Snapshots protégés en écriture

- - Protection au niveau firmware/logiciel

- - Flexible et programmable

Immutabilité matérielle

- - Bandes WORM (LTO WORM)

- - Disques optiques non-réinscriptibles

- - Support physiquement non-modifiable

- - Norme industrielle pour l'archivage légal

- - Durabilité de 30 ans et plus

Une sauvegarde immuable garantit que même un administrateur disposant d'un accès root ne peut modifier ou supprimer les données pendant la période de rétention définie. C'est cette propriété qui la rend efficace contre les ransomwares, lesquels exploitent précisément les privilèges d'administration pour détruire les backups.

Pourquoi les sauvegardes classiques ne suffisent plus

Les ransomwares de 2025-2026 n'ont plus rien à voir avec les premiers cryptolockers de 2017. Les groupes cybercriminels comme Conti, LockBit, BlackCat (ALPHV) et leurs successeurs ont développé des stratégies sophistiquées qui ciblent spécifiquement les systèmes de sauvegarde.

Anatomie d'une attaque moderne :

1. Compromission initiale (J-60 à J-90)

L'attaquant pénètre le réseau via phishing, vulnérabilité non corrigée ou accès RDP exposé. Il installe un accès persistant et commence une reconnaissance silencieuse du réseau.

2. Mouvement latéral et escalade de privilèges (J-30 à J-60)

L'attaquant identifie les serveurs de sauvegarde, les NAS, les espaces de stockage. Il obtient des identifiants d'administration via des outils comme Mimikatz ou Cobalt Strike.

3. Destruction des sauvegardes (J-1 à J-7)

Avant de lancer le chiffrement final, l'attaquant supprime ou chiffre les sauvegardes existantes. Les volumes shadow copies (VSS), les snapshots, les répertoires de backup sont les premières cibles.

4. Chiffrement et demande de rançon (Jour J)

Une fois les sauvegardes détruites, le ransomware chiffre l'ensemble des systèmes de production. Sans backup viable, la victime n'a d'autre choix que de payer ou de tout reconstruire.

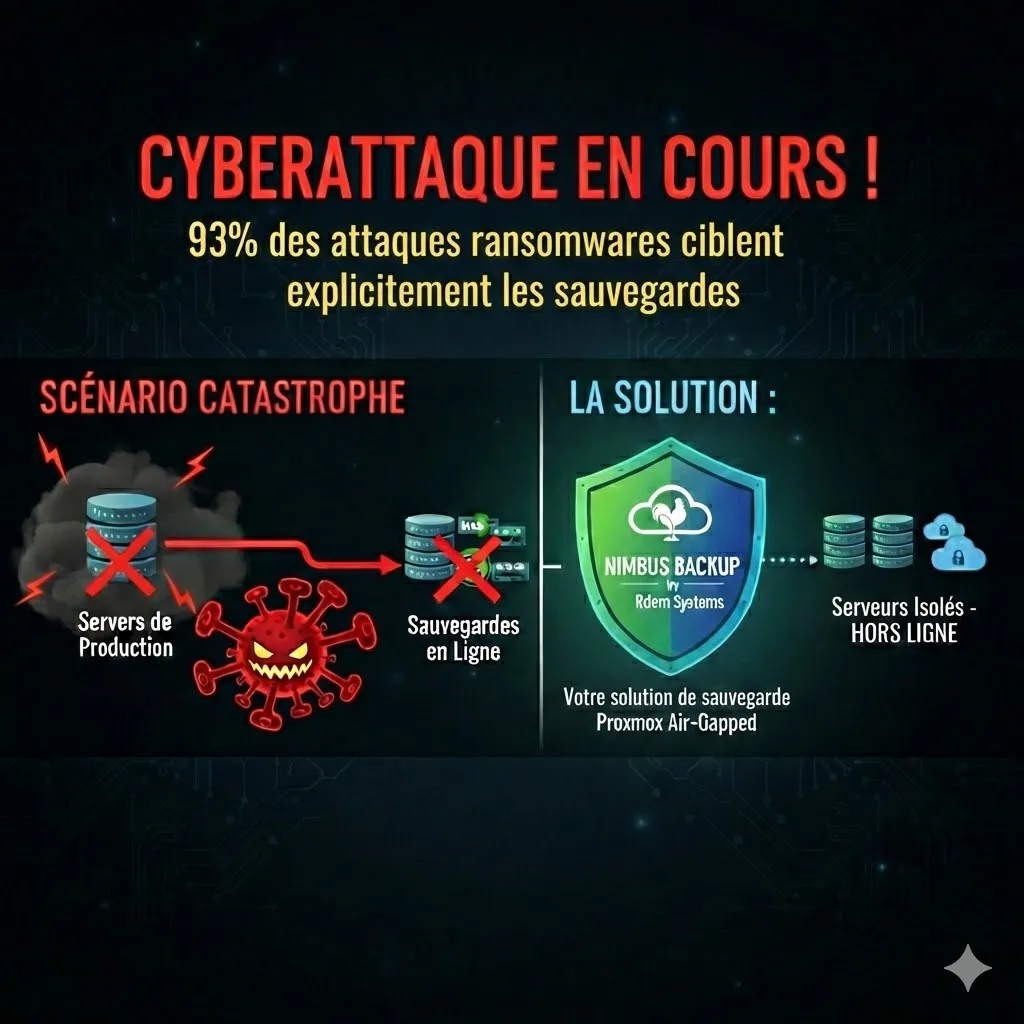

Selon le rapport Sophos State of Ransomware 2024, 94% des attaques par ransomware tentent de compromettre les sauvegardes. Parmi les organisations dont les backups ont été ciblés, 57% ont vu leurs sauvegardes effectivement détruites. Une sauvegarde accessible en ligne est une sauvegarde vulnérable.

Face à ce constat, une sauvegarde "classique" — même répliquée sur un second site — ne suffit plus si elle reste accessible via le réseau. L'immutabilité ou l'isolation physique (air-gap) deviennent des exigences incontournables pour toute stratégie de protection sérieuse.

Comment fonctionne l'immutabilité dans PBS

Proxmox Backup Server (PBS) intègre nativement plusieurs mécanismes qui contribuent à la protection des données sauvegardées contre les modifications non autorisées. Bien que PBS n'implémente pas un verrou WORM strict au sens réglementaire, son architecture offre des garanties solides.

Protection au niveau du datastore :

Chiffrement côté client (AES-256-GCM)

Les données sont chiffrées sur la machine source avant leur transmission au serveur PBS. Le serveur de backup ne dispose jamais des clés de déchiffrement. Même en cas de compromission du serveur PBS, les données restent illisibles et donc inexploitables pour un attaquant.

Déduplication avec vérification d'intégrité

PBS utilise une déduplication au niveau des chunks (blocs de données) avec des empreintes cryptographiques SHA-256. Chaque bloc est vérifié à l'écriture et à la lecture, garantissant qu'aucune altération silencieuse ne puisse passer inaperçue.

Garbage collection protégée

Le mécanisme de garbage collection de PBS protège les chunks référencés par des snapshots actifs. Seuls les blocs orphelins (non référencés par aucun backup) peuvent être supprimés, empêchant la suppression prématurée de données encore nécessaires.

Contrôle d'accès granulaire

PBS permet de définir des rôles précis pour chaque datastore : un compte de backup peut écrire des données sans pouvoir supprimer les snapshots existants, limitant ainsi la surface d'attaque en cas de compromission d'un compte.

Découvrez nos solutions PBS hébergées qui combinent ces mécanismes de protection avec un hébergement souverain en France.

Air-gapped vs immuable : deux approches complémentaires

Dans le domaine de la protection des sauvegardes, deux approches se distinguent : l'immutabilité logicielle/matérielle et l'isolation physique (air-gap). Il est essentiel de comprendre leurs différences et leur complémentarité pour choisir la stratégie adaptée à votre contexte.

Sauvegarde immuable (WORM)

- - Verrou logiciel ou firmware sur les données

- - Données en ligne, accessibles en lecture

- - Empêche la modification même avec accès physique

- - Nécessite un support compatible WORM

- - Adapté aux obligations réglementaires strictes

- - Restauration rapide (données en ligne)

Sauvegarde air-gapped

- - Isolation physique du réseau

- - Disques déconnectés ou en coffre-fort

- - Aucune attaque à distance possible

- - Ne nécessite pas de support WORM spécifique

- - Protection pragmatique et éprouvée

- - Temps de restauration plus long (reconnexion)

Important : Nos offres Air-Gapped NimbusBackup ne prétendent pas à l'immutabilité technique stricte (WORM). Elles offrent une protection équivalente — voire supérieure — contre les ransomwares grâce à l'isolation physique : un disque déconnecté du réseau ne peut tout simplement pas être chiffré à distance. C'est une approche pragmatique qui répond au besoin réel de la majorité des entreprises.

En pratique, l'air-gap est souvent considéré comme une alternative supérieure à l'immutabilité logicielle pure pour la protection contre les ransomwares. La raison est simple : une immutabilité logicielle repose sur la fiabilité du logiciel qui la met en oeuvre. Si une vulnérabilité zero-day est découverte dans le système de stockage, le verrou WORM logiciel peut théoriquement être contourné. Un disque physiquement déconnecté, en revanche, est fondamentalement inaccessible — aucune vulnérabilité logicielle ne peut franchir un air-gap physique.

Nos offres combinant ces approches :

Notre offre AirGapped Drive PBS utilise la rotation physique de disques : un jeu de disques connecté pour l'écriture des backups, un second jeu déconnecté et stocké hors ligne. La rotation régulière garantit qu'au moins une copie est toujours physiquement inaccessible depuis le réseau.

Les offres Drive Bank PBS et Magnetic Bank PBS ajoutent le coffre-fort bancaire à cette isolation physique. Les supports de sauvegarde (disques durs ou bandes LTO) sont déposés dans un coffre bancaire sécurisé, créant une barrière physique supplémentaire contre tout accès non autorisé — y compris par un employé malveillant ayant accès aux locaux techniques.

L'archivage sur bande LTO (Magnetic PBS) offre une durabilité de 30+ ans avec une capacité native de 12 To par cartouche (LTO-9). Les bandes magnétiques, par nature hors ligne lorsqu'elles ne sont pas dans le lecteur, constituent une forme inhérente d'air-gap tout en offrant un rapport coût/capacité imbattable pour l'archivage long terme.

Checklist : mettre en place une stratégie de sauvegarde immuable

Que vous optiez pour l'immutabilité logicielle, l'air-gap physique ou une combinaison des deux, voici les étapes essentielles pour déployer une stratégie de sauvegarde résiliente face aux ransomwares. Consultez notre article sur la règle 3-2-1-1-0 et les bonnes pratiques pour approfondir ces concepts.

Checklist de protection anti-ransomware

Attention : Une sauvegarde qui n'a jamais été testée en restauration n'est pas une sauvegarde — c'est un espoir. Les tests de restauration doivent être planifiés, exécutés et documentés au moins une fois par trimestre, en conditions aussi proches que possible de la réalité d'un sinistre.

Solutions NimbusBackup : protection quasi-immuable par isolation physique

Nos offres de sauvegarde PBS sont conçues pour offrir une protection maximale contre les ransomwares en combinant chiffrement côté client, déduplication vérifiée et isolation physique. Si nous ne revendiquons pas l'immutabilité WORM stricte, notre approche par air-gap garantit une protection concrète et éprouvée contre les attaques. Ces solutions répondent également aux exigences de la directive NIS2.

Single Drive PBS - 12EUR/To

Sauvegarde chiffrée sur un serveur dédié. Point d'entrée idéal pour une première couche de protection PBS avec chiffrement AES-256.

Double Drive PBS - 22EUR/To

Géo-redondance sur 2 sites distincts. Protection contre la perte d'un datacenter avec réplication automatique.

AirGapped Drive PBS - 34EUR/To

Rotation physique de disques avec isolation air-gap. Une copie est toujours déconnectée du réseau, hors de portée des ransomwares.

Drive Bank PBS - 69EUR/To

Disques air-gapped déposés en coffre-fort bancaire. Double isolation : physique (déconnexion) et géographique (coffre sécurisé).

Magnetic PBS - 89EUR/To

2 sites en ligne + archivage sur bande LTO. Durabilité de 30+ ans, idéal pour la conformité réglementaire et l'archivage long terme.

Magnetic Bank PBS - 149EUR/To

Protection maximale : 2 sites + bandes LTO en coffre-fort bancaire. Conformité maximale pour les entités critiques et réglementées.

Points communs à toutes nos offres :

- - Chiffrement AES-256-GCM côté client (vous seul détenez les clés)

- - Hébergement européen, français sur demande (AS206014)

- - Déduplication et vérification d'intégrité SHA-256

- - Monitoring et alertes inclus

- - Support technique français

Conclusion : ne laissez pas vos sauvegardes devenir la cible

En 2026, la question n'est plus de savoir si votre organisation sera ciblée par un ransomware, mais quand. Les statistiques sont sans appel : la quasi-totalité des attaques ciblent désormais les sauvegardes en priorité. Une stratégie de backup qui ne prend pas en compte cette réalité est une stratégie incomplète.

L'immutabilité — qu'elle soit logicielle (WORM) ou physique (air-gap) — transforme vos sauvegardes d'une cible facile en un rempart infranchissable. Le choix entre ces deux approches dépend de votre contexte : l'immutabilité WORM convient aux environnements à forte contrainte réglementaire, tandis que l'air-gap offre une protection pragmatique et souvent supérieure contre les attaques à distance. Pour approfondir, consultez notre guide sur la PRA multi-site avec PBS. Pour une détection proactive des incidents, découvrez nos 8 KPIs essentiels de monitoring serveur.

Investir dans une sauvegarde immuable ou air-gapped n'est pas un coût — c'est une assurance. Le coût d'un disque déconnecté est dérisoire comparé aux 4,45 millions de dollars de coût moyen d'une violation de données. Protégez vos backups aujourd'hui, avant qu'il ne soit trop tard.

Sources et références

Protégez vos VMs Proxmox avec NimbusBackup

Sauvegarde externalisée, immutable et souveraine. Dès 12 €/To/mois.